Estos días los investigadores en seguridad informática están teniendo mucho trabajo al momento de hablar de la tienda de aplicaciones Android, Google Play. A los últimos descubrimientos de malware ahora se suma otro de la conocida empresa de seguridad Kaspersky Lab, cuyos investigadores acaban de develar el descubrimiento de un nuevo y peligroso rooting malware denominado por la empresa como Dvmap (Trojan.AndroidOS.Dvmap.a).

Dvmap, además de poder instalar módulos dentro del sistema, tiene la habilidad de inyectar código malicioso en librerías del sistema en tiempo de ejecución (runtime) para controlar el dispositivo.

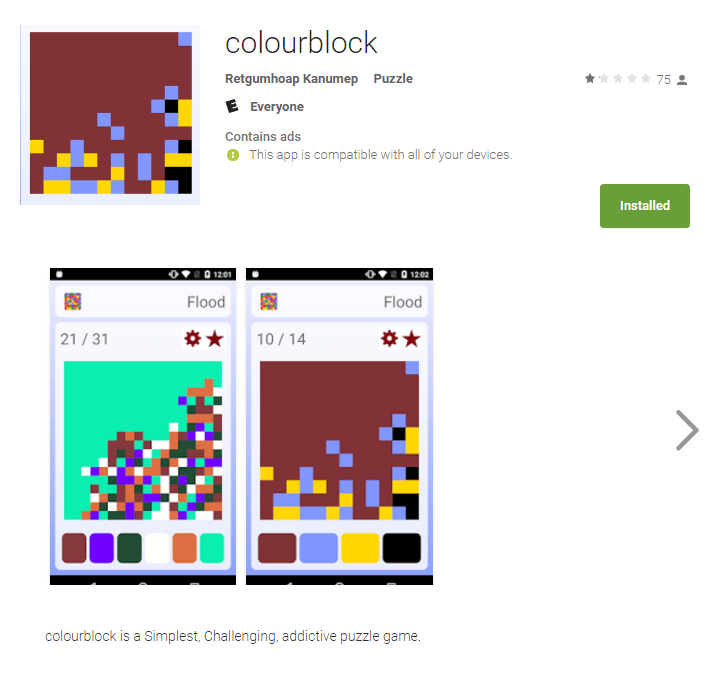

Los ciberdelincuentes distribuyeron el malware a través de un juego y para burlar los sistemas de seguridad de Google play, primero subieron una versión limpia del juego. Luego actualizaron la aplicación con una versión que incluye el código malicioso, la cual estuvo en la tienda por un corto período de tiempo hasta que los ciberdelincuentes volvieron a actualizar el juego con una versión limpia, pero hasta que eso sucedió muchos fueron los que descargaron el juego por primera vez o actualizaron la primer y limpia versión del mismo. En 4 semanas al menos 5 veces actualizaron con una versión maliciosa y al poco tiempo volvieron a actualizar el juego con una versión limpia

De acuerdo a Roman Unuchek de Kaspersky Lab, este tipo de ataque en Google Play no es nuevo, por ejemplo desde Septiembre del año pasado el troyano Ztorg fue subido a la tienda Play más de 100 veces. La diferencia ahora es que Dvmap es un rooting malware muy especial, ya que usa una variedad de técnicas nuevas, entre ellas inyectar código en las librerías libdmv.so o libandroid_runtime.so.

Unuchek asegura que esta es la primera vez que un troyano inyecta código malicioso en las librerías del sistema en tiempo de ejecución y señala que el troyano fue descargado más de 50.000 veces. El análisis hecho por Kaspersky Lab develó que el troyano rastrea e informa al centro de mando, controlado por los ciberdelincuentes.

Por supuesto que Kaspersky Lab antes de hacer pública la noticia de este descubrimiento lo comunicó a Google y el malware ya fue eliminado de Google Play, pero aún así el daño ya lo ha hecho y probablemente miles de personas que descargaron el malware no sepan que su terminal está infectado.

* En Twitter, nos encuentras como @Geeksroom.

* Para vídeos, suscríbete a nuestro canal de Youtube.

* En Instagram, disfruta de nuestras imágenes.

* También podrás disfrutar de Geek's Room a través de Pinterest.