Muchos son los usuarios que hoy en día trabajan fuera de la oficina y dependen de su portátil para hacer su trabajo, claro que varios lo hacen desde cualquier lugar pero a través de una conexión segura sin necesidad de ingresar en una red WiFi pública.

Lamentablemente otros no hacen esto, cometiendo el error de utilizar cualquier WiFi abierto, al que uno se puede conectar fácilmente.

También muchos se confían pues utilizan un VPN y además tienen su firewall y su antivirus actualizados. Pero esto no les asegura que están protegidos un 100%. Existes debilidades que les puede dar un gran dolor de cabeza cuando se conectan a una red WiFi pública, la cual puede ser aprovechada fácilmente por cibedelincuentes..

¿Están tranquilos pues usan un VPN?

Dependiendo del tipo de VPN que utilizan mejor investiguen un poco más acerca del mismo, especialmente si es público, no vaya a ser que en lugar de proteger todo lo que hacen en la red, permita a un ciberdelincuente ver sin problemas todo lo que hacen.

No hace mucho tiempo atrás la firma High-Tech Bridge (HTB) condujo un estudio a larga escala sobre servidores SSL VPN accesibles públicamente, escaneando más de 10.000 servidores seleccionados al azar de aproximadamente 4 millones de direcciones IPv4 también seleccionadas al azar de grandes compañías como Dell, Fortinet y Cisco.

Los resultados de ese estudio develaron algunas cosas que probablemente a la mayoría de los que están tranquilos al utilizar VPNs, los obligue a repensar un poco mejor e investigar un poco más acerca del VPN que necesitan usar para no quedar expuestos.

Algunos de los resultados son los siguientes,

- 77% de las SSL VPNs probadas siguen utilizando el obsoleto protocolo SSLv3, un protocolo con numerosas debilidades y vulnerabilidades, la mayoría de los estándares de seguridad de distinta índole (nacionales e internacionales) no lo recomiendan y varias normas de cumplimiento prohiben su uso.

- 76% de las SSL VPNs analizadas utilizan un certificado SSL no confiable que ofrece posibilidades de un ataque del tipo Hombre-en-el-Medio (MITM por sus siglas en inglés) que permite a los ciber delincuentes la posibilidad de montar un servidor falso, que se hace pasar por el real.

- 74% de los certificados SSL tienen una firma SHA-1 insegura, mientras el 5% utilizan tecnología MD5 mucho más vieja. Por suerte este año varios navegadores ya no aceptan estos certificados SHA-1, pero no todos.

- 41% de los SSL VPNs usa llaves de cifrado de 1024-bit para certificados RSA, los cuales se usan para autenticación e intercambio de llaves de cifrado. Hoy en día llaves RSA menores a 2048-bit son consideradas inseguras, que son más débiles para detener un ataque basado en técnicas más avanzadas, modernas de quebrado de código y análisis de cifrado.

- 10% de los servidores SSL VPN que dependes de OpenSSL como por ejemplo Fortinet, al momento del análsis todavía seguían vulnerables a la tristemente célebre vulnerabilidad llamada Heartbleed, descubierta en el 2014, la cual permite a los ciberdelincuentes poder hacerse de data sensitiva como por ejemplo llaves de cifrado.

- Por último algo que también es incomprensible: solo el 3% se los SSL VPNs analizados cumplen con requerimientos PCI DSS y ninguno cumple con las pautas del NIST (en Estados Unidos), ambas son base de los estándares de seguridad requeridos por las organizaciones que gestionas transacciones de tarjetas de débito y crédito o data del gobierno.

Una debilidad en nuestro sistema Windows cuando utilizamos un WiFi público

Uno de los mayores problemas que se presentan al utilizar un WiFi público se da cuando comparten ficheros, algo muy común cuando trabajan fuera de la oficina o cuando están de vacaciones y comparten imágenes con sus familiares, ya que otros que conectados a la misma red pública, aún no siendo hackers pueden llegar a acceder a las imágenes y documentos que comparten. Esto también lo pueden hacer ustedes si buscan en las carpetas conectadas a la red.

Además corren en riesgo que un atacante pueda conectar una carpeta a esa red pública en la que se encuentran ficheros que parecen inocentes, pero incluyen malware. Más de uno que busca en las carpetas de red puede caer en la tentación de descargar o mismo hacer clic en algún fichero y lo que están haciendo es instalar el malware en su sistema sin que se den cuenta.

¿Cómo resguardar la privacidad cuando están conectados a un WiFi público?

Existen un par de configuraciones en Windows que muchos usuarios sin experiencia no le dan importancia o directamente no saben lo que es, pero que son fundamentales al momento de resguardar su privacidad cuando se conectan a una red pública.

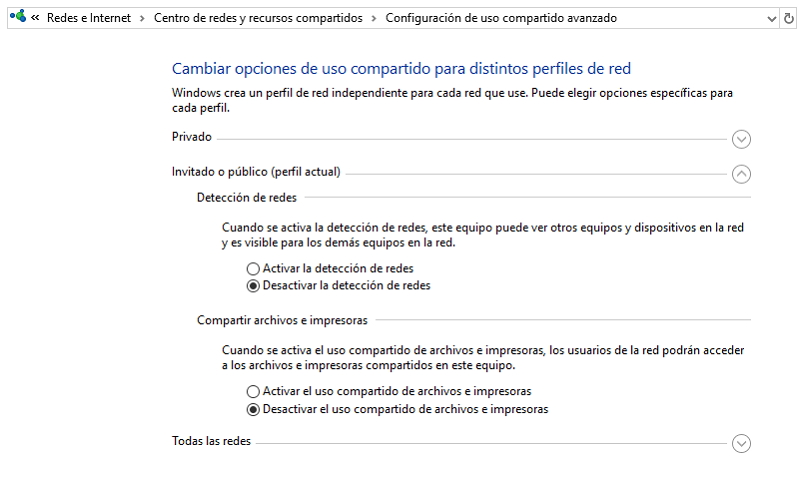

La primera de esas configuraciones es el Uso Compartido de Ficheros en Windows, que antes de conectarse a un WiFi público debe de estar desactivado y para hacer esto hacen lo siguiente:

- Entran en el Panel de Control.

- Luego hacen clic en Redes e Internet.

- Clic en Ver el Estado y las Tareas de Red.

- Clic en Cambiar Configuración de Uso Compartido Avanzado.

- En Compartir Archivos e Impresora seleccionan Desactivar el uso compartido de archivos e impresoras.

La segunda configuración tiene que ver con la detección de redes que permite a su sistema ver a otros sistemas y dispositivos en la red, pero a su vez su sistema es visible para los demás equipos en la red.

Para evitar que otros detecten su equipo en la red WiFi pública que están utilizando, deberán desactivar esta opción y esto es muy fácil ya que se encuentra en la misma sección del punto 4 (Cambiar Configuración de Uso Compartido Avanzado) en la configuración anterior. Allí en Detección de Redes seleccionan Desactivar la detección de redes y listo.

Luego, cuando vuelven a trabajar en su red de confianza, recuerden revertir el proceso (las dos configuraciones), para trabajar normalmente.

Aún con estas medidas siempre deben de estar atentos, en estos días nada es seguro y por supuesto si tienen que compartir ficheros de trabajo importantes, lo mejor es una red segura, no una red WiFi pública.

* En Twitter, nos encuentras como @Geeksroom.

* Para vídeos, suscríbete a nuestro canal de Youtube.

* En Instagram, disfruta de nuestras imágenes.

* También podrás disfrutar de Geek's Room a través de Pinterest.

Yo soy más partidario de compartir mi propia red con los datos móviles creandome una red wifi propia.