A través del Blog Ayudawp.com conocimos que miles de sitios web construídos mediante el CMS WordPress están sufriendo un ataque masivo de su plataforma, inyectando malware y transformándola en una fuente de envío de mails basura o SPAM.

Las voces de alarma surgieron a través de Sucuri.net, que advirtió un aumento exponencial de los casos de infecciones y se puso a investigar el tema. Uno de los plugins que detectaron como los posibles entradas del código se llama MailPoet, que contenía una vulnerabilidad que posibilitó la inyección de código. Pero otro usuarios que no contenían este plugin, también reportaron que sus sitios estaban infectados. Así que la recomendación primera, es chequear si estás o no infectado.

¿Cómo saber si estás o no infectado?

Si te comienzan a salir carteles como el siguiente, muy probablemente estás infectado:

Parse error: syntax error, unexpected ‘)’ in /home/user/public_html/site/wp-config.php on line 91

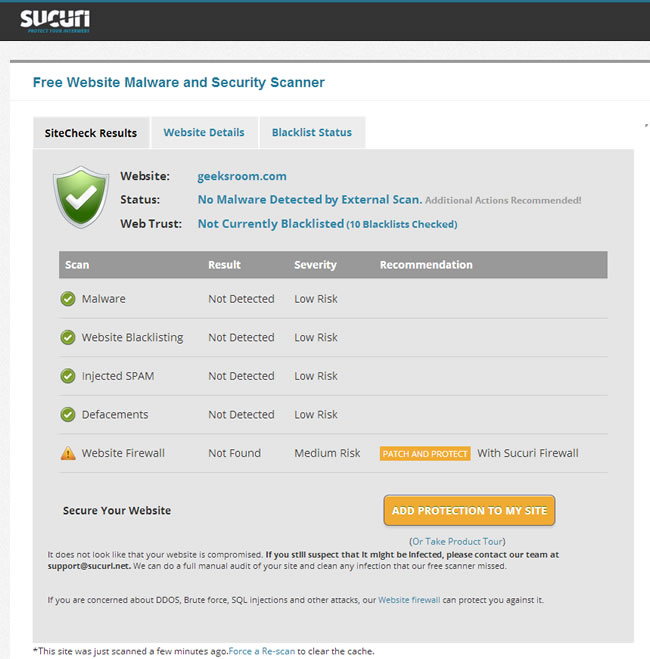

Ingresa a esta dirección: http://sitecheck.sucuri.net/ y confirma si estás o no infectado ingresando la URL del sitio

La mayoría de las infecciones tienen estas características:

1. Todos los archivos PHP del sitio web tienen código maliciosos en el head de las páginas. Incluídas páginas que no eran de la instalación WP y que recidían en carpetas superiores a las instalación

2. A Un usuario en blanco, está agregado a la base de datos , a la tabla de MySQL _Users con ID 1001001.

3. Los plugins instalados, se cargan casi todos con errores y son deshabilitados.

4. Los archivos PHPno fueron modificados en su fecha de actualización , pese a que sufieron la inyección de código malicioso en la cabecera de los mismos.

¿Qué hacer si estás infectado?

La recomedación que dan, es reinstalar desde una versión limpia, toda la plataforma y recargar tus datos con un backup de tu base de datos.

Así que la recomendación, es hacer un backup de tu sitio todas las semanas y este es un recordatorio de lo importante que es tener una copia de respaldo de la Base de datos.

* En Twitter, nos encuentras como @Geeksroom.

* Para vídeos, suscríbete a nuestro canal de Youtube.

* En Instagram, disfruta de nuestras imágenes.

* También podrás disfrutar de Geek's Room a través de Pinterest.